【図解】コンフィグ作成の基本からIaC/GitOpsまで|現場で役立つベストプラクティス

CONTENTS

「ローカル環境では動いたのに、本番環境にデプロイしたらエラーになった…」

「設定ファイルが複雑すぎて、どこを変更すればいいか分からない…」

「些細な設定ミスが、大きなセキュリティインシデントに繋がってしまった…」

ITシステムの開発・運用現場では、このような「コンフィグ(設定ファイル)」に起因するトラブルが後を絶ちません。しかし、その重要性が見過ごされ、場当たり的な管理が行われているケースも少なくありません。

この記事では、システムの品質と安定性を支える「縁の下の力持ち」であるコンフィグに焦点を当てます。さらに、図解を用いながら、コンフィグの基本的な役割から、現場で失敗しないための作成ルール、そしてIaC(Infrastructure as Code)やGitOpsといった最新の管理トレンドまでを、初心者にも分かりやすく徹底解説します。

この記事を読めば、コンフィグ管理に対する意識が変わり、あなたのシステムをより堅牢で、保守性の高いものへと進化させるための具体的なヒントが得られるはずです。

【図解】そもそもコンフィグとは?役割と重要性を理解する

まず、「コンフィグ」とは何か、その基本的な役割を確認しましょう。

コンフィグ(Configuration File)とは、アプリケーションやシステムソフトウェアが動作するための設定情報を記述したファイルのことです。プログラムのコード(ロジック)を変更することなく、システムの振る舞いを外部から制御するために使われます。

身近なコンフィグの例

- Webサーバーの設定(nginx.conf、httpd.conf):どのポートで待ち受けるか、どのドメインに対応するかなど

- アプリケーションの設定(config.yml、.env):データベースへの接続情報、外部APIのキー、ログレベルなど

- OSの設定(/etc/sysctl.confなど):カーネルパラメータの調整など

- ネットワーク機器の設定:ルーターやファイアウォールのルール定義

このように、コンフィグはシステムのあらゆる層で利用されており、その設定一つでパフォーマンスやセキュリティが大きく左右されます。そのため、コンフィグ管理は単なるファイル編集ではなく、システム全体の品質を担保する上で極めて重要なエンジニアリング活動なのです。

しかし、このコンフィグ管理が不適切だと、深刻な問題を引き起こします。例えば、IPAが発表する「情報セキュリティ10大脅威」では、毎年「設定不備による情報漏えい」が上位にランクインしており、コンフィグ管理のミスが重大なインシデントに直結するリスクを示しています。

現場で失敗しない!コンフィグ作成・管理の3大原則

では、安全で保守性の高いコンフィグを作成・管理するには、どのような点に注意すべきでしょうか。ここでは、多くの現場で実践されている3つの基本原則を紹介します。

原則①:設定とコード(ロジック)を完全に分離する

これは最も重要な原則です。データベースのパスワードや外部APIのエンドポイントといった環境ごとに変わる可能性のある値を、アプリケーションのコード内に直接書き込む(ハードコーディングする)のは絶対に避けましょう。なぜなら、環境が変わるたびにコードを修正・再デプロイする必要が生じ、ミスの温床となるからです。

対策として、設定値は、YAML、JSON、環境変数などの形式で外部ファイルに切り出し、アプリケーション起動時に読み込むように設計します。これは、モダンなアプリケーション設計の原則であるThe Twelve-Factor Appでも強く推奨されています。

# 例: config.yml

database:

host: localhost

port: 5432

username: user

password: ${DB_PASSWORD} # 環境変数から読み込む

原則②:共通設定と環境別設定を明確に分ける

開発(Development)、ステージング(Staging)、本番(Production)など、複数の環境でシステムを運用する場合、環境ごとに設定値を変える必要があります。しかし、全ての値を環境ごとに用意すると、設定ファイルが膨大になり、管理が煩雑になります。

対策として、多くのフレームワークで採用されているように、全ての環境で共通の設定(デフォルト値)を持つファイル(例:config/default.yml)と、各環境固有の設定を上書きするファイル(例:config/production.yml)を用意します。これにより、設定の重複をなくし、変更箇所を最小限に抑えることができます。

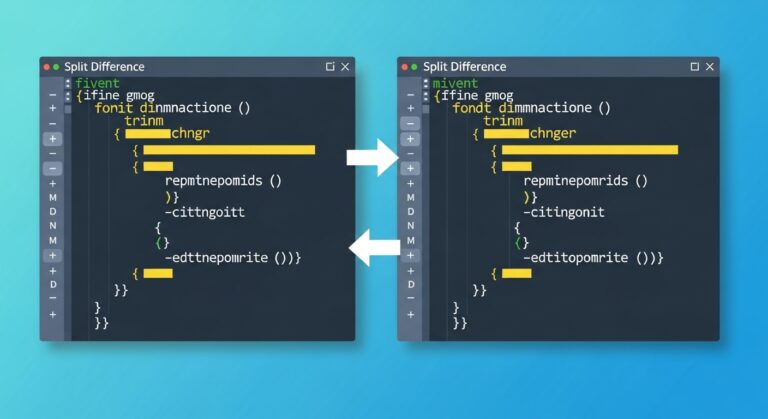

原則③:バージョン管理システム(Git)で徹底的に管理する

コンフィグファイルもコードの一部です。誰が、いつ、なぜ、どのように変更したのかを追跡できるように、必ずGitなどのバージョン管理システムで管理しましょう。

これにより、以下の効果が得られます:

- 変更履歴が残り、問題発生時の原因特定や切り戻し(ロールバック)が容易になる

- Pull Request(Merge Request)ベースでのレビュープロセスを導入でき、複数人でのチェックにより設定ミスを防げる

- ブランチを活用することで、本番環境に影響を与えずに新しい設定変更を安全にテストできる

「とりあえずサーバー上で直接ファイルを編集する」といった場当たり的な運用は、重大な障害を引き起こすリスクが非常に高いため、絶対に避けなければなりません。

さらに安全・効率的に!コンフィグ管理のベストプラクティス

基本原則に加え、以下のベストプラクティスを導入することで、コンフィグ管理のレベルをさらに向上させることができます。

機密情報(Secrets)は専用ツールで管理する

APIキー、データベースのパスワード、証明書などの機密情報は、Gitリポジトリに直接コミットしてはいけません。なぜなら、万が一リポジトリが漏洩した場合、深刻なセキュリティインシデントに繋がるからです。

対策として、AWS Secrets Manager、HashiCorp Vault、Azure Key VaultといったSecrets管理専用ツールを利用します。これらのツールは、機密情報を安全に保管し、アプリケーションが必要な時にのみセキュアに取得できるようにする仕組みを提供します。

設定変更のレビューと自動テストを義務付ける

人間の目視チェックだけでは、どうしてもミスを見逃す可能性があります。そのため、コンフィグの変更にもコードレビューと同様のプロセスと、自動テストを導入することが推奨されます。

- レビュー:Pull Request上で、変更内容とその影響範囲について複数人で確認する

- 自動テスト:設定ファイルの構文チェック(Lint)、必須パラメータの存在チェック、特定の値のフォーマット検証などを自動テストに組み込み、CI(継続的インテグレーション)パイプラインで実行する

コメントとドキュメントで「なぜ」を伝える

設定ファイルは、未来の自分や他のチームメンバーへの「申し送り書」でもあります。特に、デフォルト値から変更した箇所や、直感的でない設定値については、「なぜこの値にしたのか」という理由や背景をコメントとして必ず残しましょう。

また、設定ファイルの全体像や、各パラメータの意味を説明するドキュメント(例:README.md)を整備しておくことで、属人化を防ぎ、メンテナンス性を大幅に向上させることができます。

【最新トレンド】IaCとGitOpsによる「設定の自動化」

近年、コンフィグ管理の世界では、「Infrastructure as Code(IaC)」と「GitOps」という2つの考え方が主流になりつつあります。

IaC(Infrastructure as Code):インフラをコードで定義する

IaCとは、サーバー、ネットワーク、データベースといったITインフラの構成情報を、コード(設定ファイル)で記述し、管理する手法です。手作業による設定ミスを防ぎ、インフラ構築の自動化と再現性の向上を実現します。

代表的なIaCツール

- Terraform:様々なクラウドプラットフォーム(AWS、Azure、GCP)やオンプレミス環境に対応できる、デファクトスタンダードツール

- Ansible:サーバーの設定自動化(プロビジョニング)に強みを持つ。YAML形式でシンプルに記述できる

- AWS CloudFormation / Azure Resource Manager (ARM):各クラウドベンダーが提供するネイティブなIaCツール

これらのツールを使うことで、「開発環境と同じ構成の本番環境をボタン一つで構築する」といったことが可能になります。

GitOps:「Git」を信頼できる唯一の情報源とする運用

GitOpsは、IaCで記述されたインフラやアプリケーションの設定ファイルをGitリポジトリで一元管理し、Gitへの変更(コミット、マージ)をトリガーとして、自動的に本番環境へ反映させる運用プラクティスです。

これにより、以下のようなメリットが得られます。

- 変更履歴の完全な追跡:インフラの全ての変更がGitの履歴として残る

- レビュープロセスの強制:Pull Requestによるレビューを経ないと本番環境に変更が反映されない仕組みを構築できる

- 迅速なロールバック:問題発生時に、Gitの操作(revertなど)だけで以前の状態に安全に戻せる

- 開発生産性の向上:開発者はGitに変更をプッシュするだけで、インフラの変更やデプロイが自動で行われる

State of DevOps Reportなどの調査でも、IaCやGitOpsを実践しているチームは、そうでないチームに比べて、デプロイの速度や安定性が大幅に向上するという結果が示されています。

まとめ:コンフィグ管理は「仕組み化」する時代へ

本記事では、コンフィグ作成の基本原則から、IaC・GitOpsといった最新の自動化トレンドまでを解説しました。

もはやコンフィグは、単なる「設定が書かれたファイル」ではありません。それは、システムの安定稼働とセキュリティを支え、開発効率を左右する「コード化された運用資産」です。

コンフィグ管理を成功させる鍵は、手作業や属人性を排除し、「仕組みによって管理する」という思想に転換することです。Gitによるバージョン管理を徹底し、IaCやGitOpsといった自動化技術を導入することで、設定ミスによるトラブルを未然に防ぎ、より迅速かつ安全なシステム開発・運用を実現できます。

この記事で紹介した原則やベストプラクティスを参考に、ぜひあなたのプロジェクトにおけるコンフィグ管理を見直し、「設定の仕組み化」への第一歩を踏み出してみてください。その取り組みが、システム全体の品質向上に繋がるはずです。